トビアス・F

Categories

Tags

Active Machine AioHTTP ALEAPP Android Apache API APKtool APT Arbitrary File Upload AWS BAC BlueTeam Brute Force Bucket BurpSuite Caido Cloud Cookie Hijacking CUPS CVE CyberDefenders Data Exfiltration DataBase DFIR DockerLabs EJS Endpoint Forensics Ethical Hacking Evil-WinRM Foomatic-RIP FTP HackTheBox Hashcat HTTP Hydra IDOR Impacket JavaScript Jinja2 JohnTheRipper JWT Kernel LFI Linux LLMNR Poisoning MariaDB Memory Dump MSSQL MySQL Network Forensics Nmap NTLM OWASP Password Cracking Path Hijacking Pentesting PHP Port Forwarding PostgreSQL PowerShell Powershell ProofOfConcept Pymatgen RCE ReadTeam Redis RedTeam Research Responder Reverse Shell RFI Searchsploit Sherlocks SMB SOC Solar-PuTTY SQLi SQLite SQLmap SQLMap SSH SSH2JOHN SSTI Swagger Telnet TheHackersLabs Threat Hunting Threat Intelligence TryHackMe Tshark TTPs Volatility VPN Webmin wFuzz Windows WinRM Wireshark Wordpress WPscan WriteUp XSS Zip2John

Cap - HackTheBox

Realizaremos la máquina Cap de la plataforma HackTheBox. Nos encontraremos con varios puertos: 80/HTTP, 21/FTP y 22/SSH. Utilizaremos Tshark para analizar paquetes de archivos .PCAP, Web fuzzing para ...

792 words

|

4 minutes

TwoMillion - HackTheBox

Nos encontraremos con dos puertos abiertos 22/SSH y 80/HTTP. Obtendremos un codigo de invitación descifrando código encriptado, enumeraremos una API para poder acceder como administrador, inyectaremos...

1515 words

|

8 minutes

EvilCUPS - HackTheBox

Nos encontraremos con el servicio CUPS (Common Unix Printing System) y haremos uso de una Vulnerability Chaining lo cual nos permitira obtener RCE (Remote Code Execution) mediante un exploit automatiz...

1362 words

|

7 minutes

Source - TryHackMe

En esta ocasión, abordaremos la máquina Source de la plataforma TryHackMe. Nos encontraremos con el servicio Webmin 1.890 y haremos uso de un Backdoor RCE exploit CVE-2019-15107 para acceder al servic...

857 words

|

4 minutes

TickTackRoot - TheHackersLabs

Esta vez, abordaremos la máquina TickTackRoot de la plataforma TheHackersLabs. Nos encontraremos con tres puertos abiertos, 21/FTP, 22/SSH y 80/HTTP. Explotaremos la vulnerabilidad FTP Anonymous login...

1188 words

|

6 minutes

BreakMySSH - DockerLabs

En esta ocasión, abordaremos la máquina BreakMySSH la cual como su nombre indica deberemos acceder al servicio SSH que se encuentra en el puerto 22. Haremos uso de la vulnerabilidad de OpenSSH 7.7 use...

627 words

|

3 minutes

Network Enumeration with Nmap

La enumeración de redes es un paso crítico en las pruebas de penetración y la seguridad de la red. Una de las herramientas más potentes y versátiles para esta tarea es Nmap (Network Mapper). En este a...

1185 words

|

6 minutes

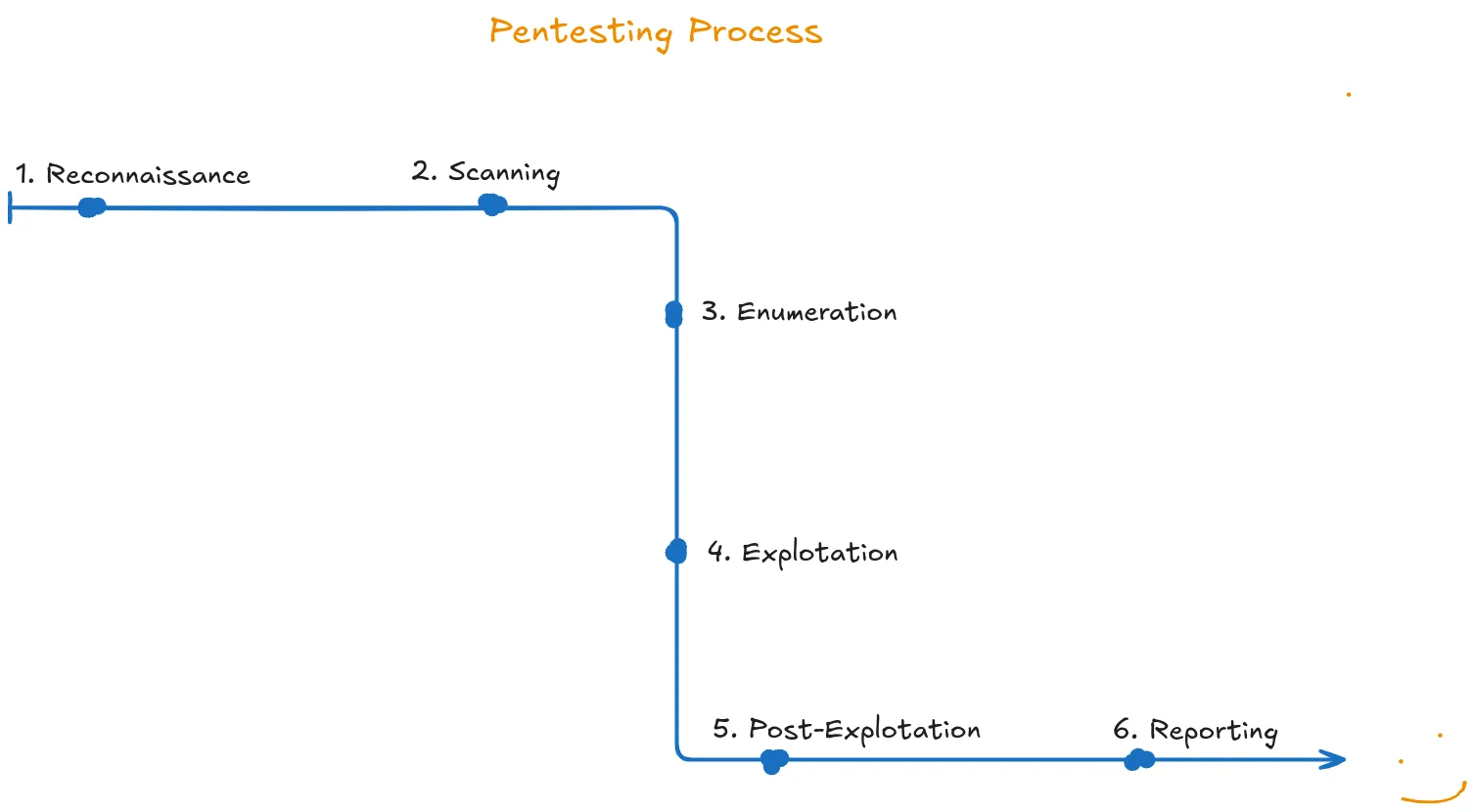

The Penetration Testing Process

El pentesting, o pruebas de penetración, es una práctica fundamental en ciberseguridad que simula ataques a sistemas y redes para identificar vulnerabilidades. Este post explora las etapas del proceso...

1545 words

|

8 minutes